К подобному выводу пришли специалисты «Лаборатории Касперского» в процессе изучения вредного ПО, найденного в игровых компаниях.

Страны, в которых замечены потерпевшие игровые компании

Весной 2011 года на ПК игроков одной из распространенных онлайн-игр совместно с обновлениями игры попал троянец. Однако истинной мишенью мошенников были не игроки, но компании, занимающиеся подготовкой и издательством компьютерных игр. Игровая организация, с компьютеров которой рассеялся троянец, приступила к «Лаборатории Касперского» с просьбой изучить вредную платформу, которую работники компании нашли на компьютере обновлений. Вредное ПО владело функциональностью бэкдора, который тайно от клиента давал вероятность мошенникам распоряжаться инфицированным ПК.

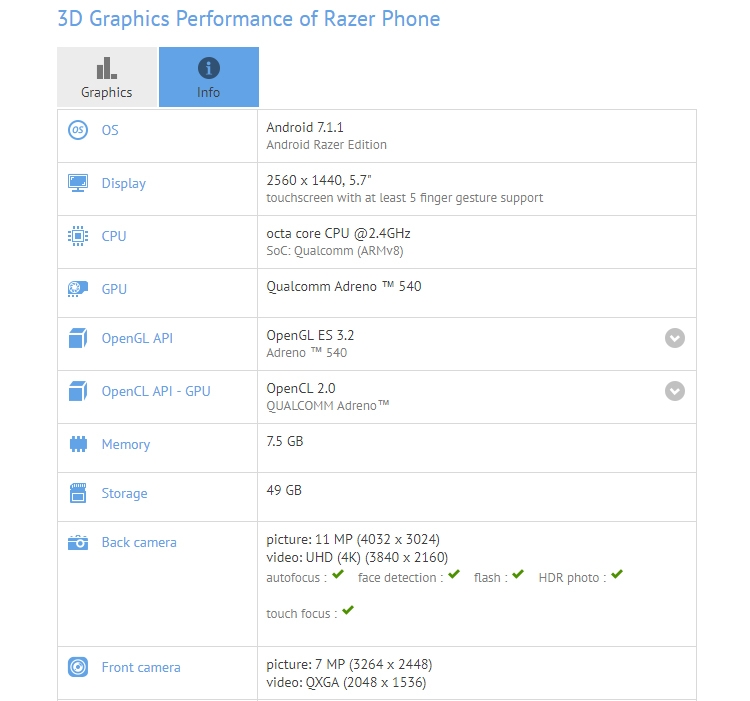

Также было найдено, что такое вредное ПО детектировалось раньше и числится в коллекции «Лаборатории Касперского» под наименованием Winnti. Доскональный тест примеров Winnti разрешил обнаружить несколько главных прецедентов об атаках. За время существования Winnti более 35 организаций были когда-то заражены данной компанией мошенников, работающей по меньшей мере с 2009-го года. Атакованные компании размещены в Германии, США, Японии, КНР, РФ и других государствах. Но в государствах Западной Азии число выявленных опасностей выше. В процессе изучения было обнаружено, что за компанией киберпреступлений стоят хакеры японского возникновения, но фирменным стилем данной компании стала воровство сертификатов у атакованных организаций и следующее их применение для свежих атак.

Специалисты «Лаборатории Касперского» выделили 3 главные модели монетизации кампании Winnti:

несправедливое скопление игровой денежные единицы/«золота» в онлайн-играх и перевод онлайн средств в настоящие денежные средства; воровство исходников серверной части онлайн-игр для поиска уязвимостей в играх, что может привести к описанному чуть повыше способу; воровство исходников серверной части распространенных онлайн-игр для следующего развертывания пиратских компьютеров.

Апрель 30th, 2024

Апрель 30th, 2024  raven000

raven000